Che cos'è il malware Phobos? (09.15.25)

Phobos è un tipo di malware ransomware che crittografa il file di un utente utilizzando lo standard di crittografia AES a 256 bit. Dopodiché, richiede che la vittima parte con un importo di riscatto che deve essere pagato in Bitcoin.

Phobos è stato individuato per la prima volta nel 2019 ed è attribuito allo stesso gruppo di hacker responsabile del ransomware Dharma. È distribuito principalmente tramite connessioni desktop remote compromesse.

Phobos crittografa una varietà di file, incluso l'eseguibile. Normalmente, ai file crittografati viene aggiunta anche l'e-mail dell'attaccante. Il modello generale della crittografia è: .id[-][]..

Cosa può fare il virus malware Phobos?Proprio come Dharma, Phobos infetta i computer sfruttando porte RDP scarsamente protette per infiltrarsi nelle reti ed eseguire un attacco ransomware.

Dopo aver crittografato i file con estensione .phobos, il ransomware richiederà il pagamento di un importo di riscatto in Bitcoin a un indirizzo dark web condiviso tramite un documento readme.txt. Ad alcune vittime del malware è stato chiesto di pagare fino a $ 3000 per avere la possibilità di recuperare i propri file.

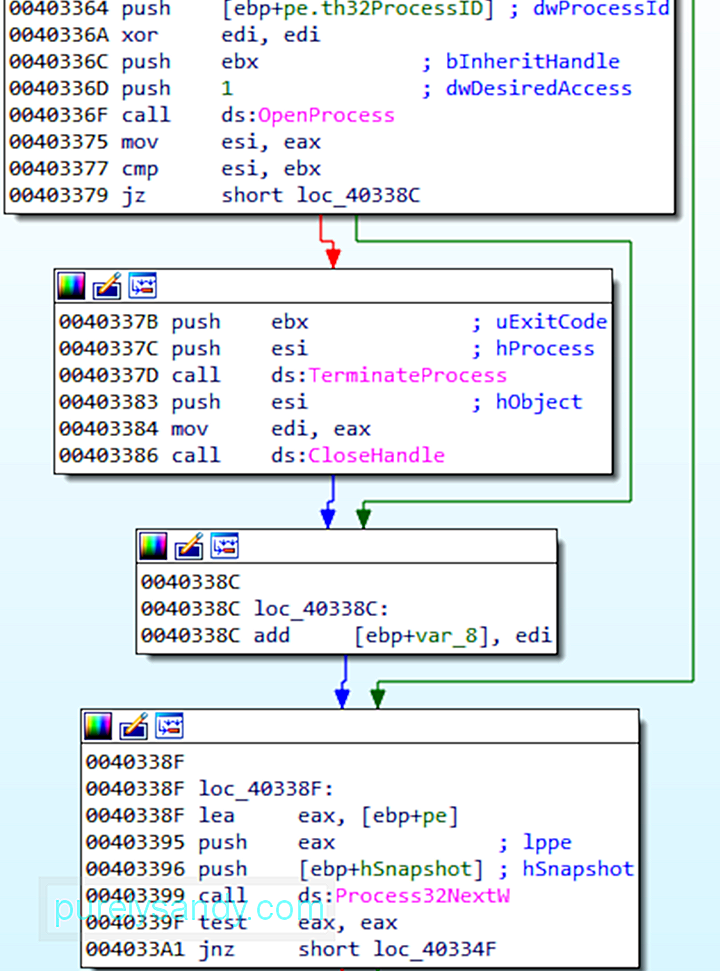

Prima che la crittografia venga eseguita, l'entità del malware interrompe i processi che potrebbero bloccare l'accesso ai file mirato alla crittografia. Di seguito è riportato un elenco completo dei processi che vengono uccisi:

- msftesql.exe

- sqlagent.exe

- sqlbrowser.exe

- sqlservr.exe

- sqlwriter.exeoracle.exe

- ocssd.exe

- dbsnmp.exe

- synctime.exe

- agntsvc.exe

- mydesktopqos.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- agntsvc.exe

- agntsvc.exe

- agntsvc.exe

- encsvc.exe

- firefoxconfig.exe

- tbirdconfig.exe

- ocomm.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

L'immagine seguente mostra un frammento del codice malware Phobos e come dirige il processo di uccisione:

Uno dei motivi per cui i criminali informatici sono in grado di dire che Dharma e le entità malware Phobos sono create dallo stesso gruppo nonostante abbia un codice diverso è il fatto che condividono la stessa richiesta di riscatto. Il carattere e il testo sono gli stessi.

Come rimuovere il malware PhobosIl modo migliore per affrontare il malware Phobos è implementare una soluzione anti-malware e astenersi dal contattare i criminali informatici. È vero che pagare il riscatto potrebbe farti risparmiare il dolore di perdere i tuoi file, ma non è una soluzione ideale.

Non ci si può fidare dei criminali informatici per fornire le chiavi di decrittazione e anche se potessero, lo fa è più probabile che attaccheranno in futuro poiché tu e gli altri che scelgono di pagare, incoraggiali a farlo.

Le soluzioni anti-malware si sono rivelate più efficaci contro i virus quando il computer è acceso Modalità sicura. Questo perché la modalità provvisoria gestisce solo un minimo di app e impostazioni di Windows e quindi impegna più reimg di elaborazione per la caccia all'entità malware.

Il ransomware Phobos è anche noto per utilizzare diversi processi persistenti, come come installandosi nella cartella %APPDATA% e Startup, dove aggiunge le chiavi di registro di avvio all'avvio automatico. In modalità provvisoria, gli elementi di avvio automatico sono disabilitati.

Un altro software di cui potresti aver bisogno per combattere il malware Phobos è uno strumento di riparazione del PC. Pulirà il tuo computer e riparerà le voci di registro danneggiate.

Come proteggere il tuo computer dal malware PhobosCome parte di questa guida alla rimozione del malware Phobos, condivideremo anche con te alcuni suggerimenti su come evitare un'infezione da parte del ransomware. Il ransomware Phobos si rivolge principalmente alle entità aziendali che utilizzano l'accesso Remote Desktop Protocol (RDP). Pertanto, le aziende possono rivedere dove è stato abilitato l'RDP e disabilitare o assicurarsi che le credenziali siano abbastanza forti da impedire attacchi di forza bruta. Per questo, consigliamo di utilizzare l'autenticazione a due fattori.

Allo stesso tempo, le aziende devono concordare una strategia di sicurezza informatica comune per tutti perché in questo modo è più facile mitigare i rischi.

Video Youtube: Che cos'è il malware Phobos?

09, 2025